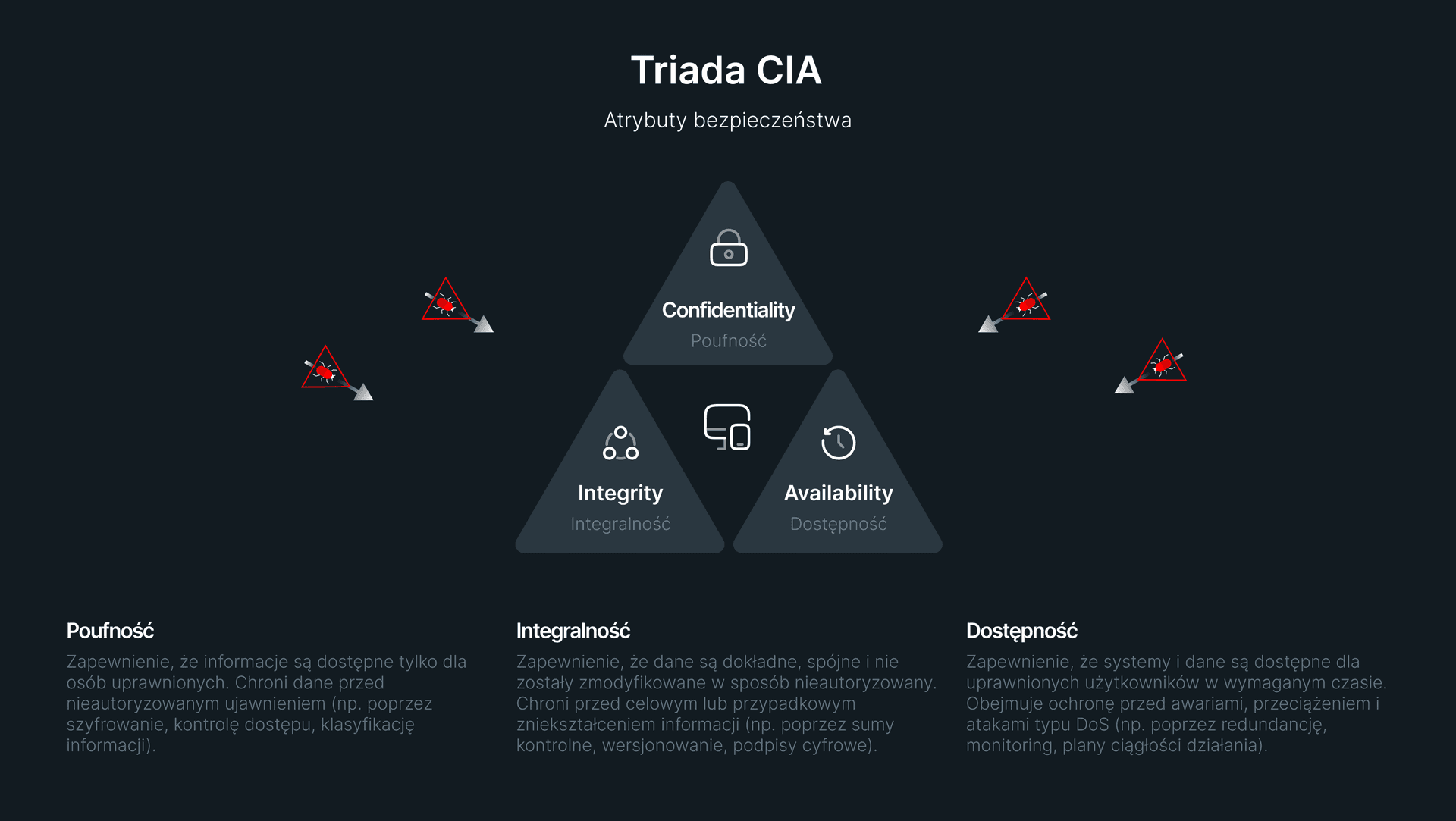

Triada CIA — atrybuty bezpieczeństwa

Triada CIA to podstawowy model wykorzystywany w analizie bezpieczeństwa informacji. Odpowiada na pytanie: „Jakie cele bezpieczeństwa powinny zostać osiągnięte przez system informatyczny?”.

Poufność (Confidentiality)

Celem poufności jest zapewnienie, że dostęp do informacji mają wyłącznie osoby uprawnione. Ochrona poufności przeciwdziała nieautoryzowanemu ujaw- nieniu danych, które może skutkować m.in. wyciekiem informacji osobowych, ujawnieniem tajemnic handlowych czy naruszeniem regulacji prawnych (np. RODO).

Przykładowe środki zapewnienia poufności:

- szyfrowanie danych (np. TLS, AES),

- uwierzytelnianie (np. hasła, tokeny, MFA),

- zkolenia użytkowników z zakresu cyberbezpieczeństwa,

- polityki bezpieczeństwa dostępu do informacji,

- kontrola dostępu na poziomie ról i uprawnień.

Integralność (Integrity)

Oznacza, że dane pozostają niezmienione, spójne i wiarygodne przez cały cykl ich życia — zarówno podczas przesyłania, jak i przechowywania. Naruszenie integralności może prowadzić do błędnych analiz, błędów biznesowych lub awarii systemu.

Przykładowe mechanizmy ochrony integralności:

- systemy kontroli dostępu i uprawnień do plików,

- kontrola wersji (np. w repozytoriach kodu),

- sumy kontrolne i funkcje skrótu (np. SHA-256),

- podpisy cyfrowe (gwarancja autentyczności danych),

- regularne tworzenie kopii zapasowych.

Dostępność (Availability)

Oznacza, że uprawnieni użytkownicy mają zapewniony nieprze- rwany dostęp do danych i usług zawsze wtedy, gdy ich potrzebują. Naruszenie tego atrybutu może skutkować przestojami systemu, utratą produktywności lub brakiem możliwości realizacji kluczowych operacji.

Przykładowe sposoby zapewnienia dostępności:

- redundancja systemów i infrastruktury,

- równoważenie obciążenia (load balancing),

- ochrona przed atakami DDoS,

- plany awaryjne i procedury przywracania działania (disaster recovery),

- monitoring i szybka reakcja na awarie.