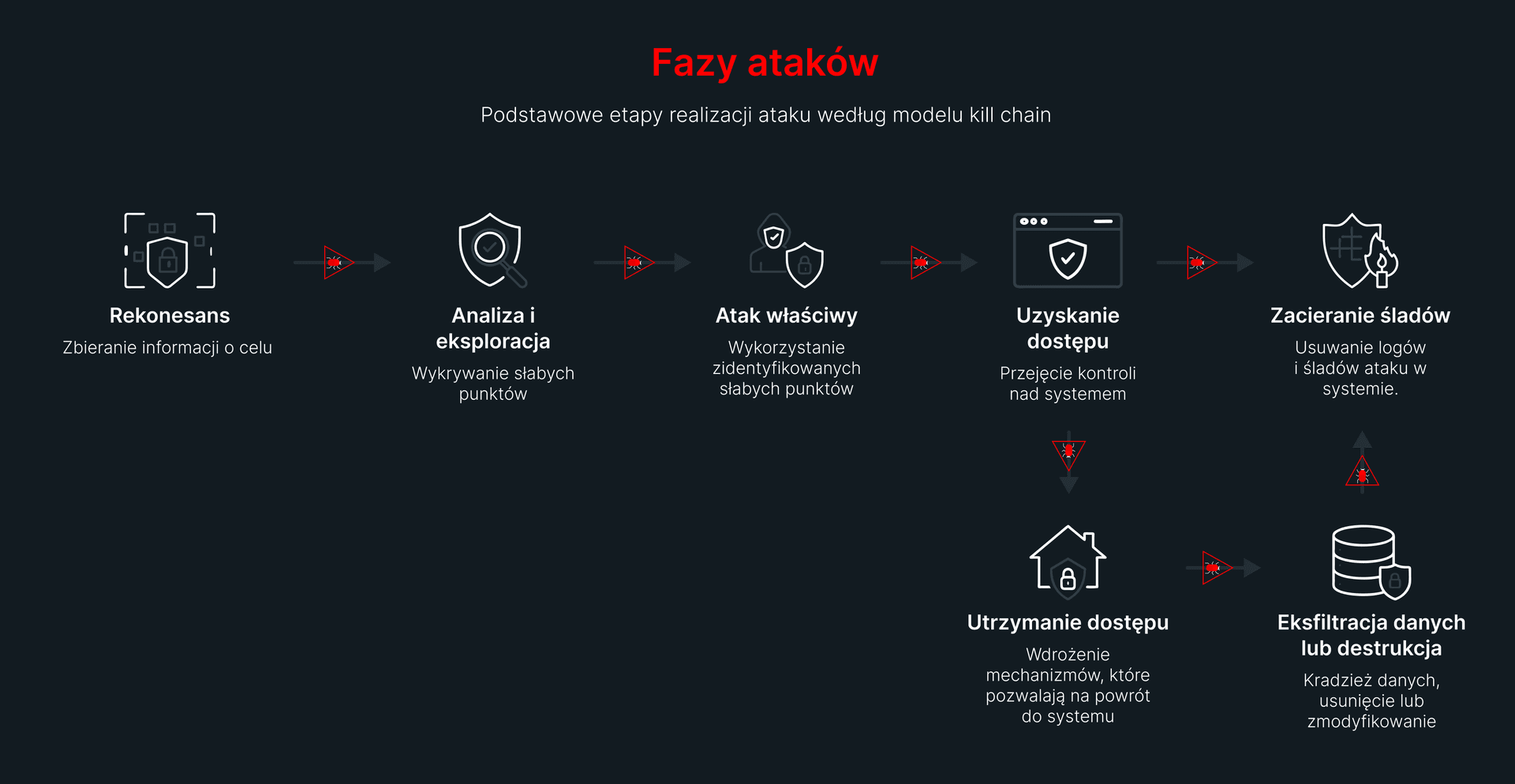

Fazy ataków

- Rekonesans (Pozyskiwanie informacji)

- Zbieranie informacji o celu przy użyciu publicznie dostępnych źródeł (OSINT).

- Narzędzia używane w tej fazie to m.in. Google Hacking Database (GHDB) i skanery sieciowe, takie jak Nmap.

- Przykładowe techniki:

- ARP Spoofing (manipulowanie tablicami ARP w celu przechwycenia ruchu).

- Sniffing (podsłuchiwanie ruchu sieciowego).

-

Analiza i eksploracja (Analiza podatności)

- Wykrywanie słabych punktów w infrastrukturze sieciowej i aplikacjach.

- Techniki wykorzystywane w tej fazie:

- Mapowanie sieci.

- Wykrywanie systemu operacyjnego (np. TCP/IP fingerprinting).

- Testowanie luk w aplikacjach (np. SQL Injection, XSS).

-

Atak właściwy (Wykorzystanie luk)

- Wykorzystanie zidentyfikowanych podatności w celu uzyskania dostępu do systemu lub danych:

- SQL Injection (modyfikowanie zapytań SQL w celu dostępu do danych).

- XSS (Cross-Site Scripting, wstrzykiwanie złośliwego kodu w strony internetowe).

- Remote File Inclusion (RFI) (zdalne włączenie złośliwego pliku).

- Wykorzystanie zidentyfikowanych podatności w celu uzyskania dostępu do systemu lub danych:

-

Uzyskanie dostępu (Przejęcie kontroli)

- Po uzyskaniu dostępu atakujący przejmuje kontrolę nad systemem.

- Może to obejmować eskalację uprawnień, aby uzyskać większe możliwości działania.

-

Utrzymanie dostępu (Persistence)

Wdrożenie mechanizmów, które pozwalają na powrót do systemu w przyszłości, np. instalacja backdoorów czy złośliwego oprogramowania.

-

Eksfiltracja danych lub destrukcja

- Kradzież danych, usunięcie lub zmodyfikowanie ważnych informacji.

- Wykorzystanie danych do szantażu lub dalszych ataków.

-

Zacieranie śladów (Covering Tracks)

- Usuwanie logów i śladów ataku w systemie.

- Przykłady:

-

Użycie narzędzi anonimizujących, takich jak Tails Linux lub Whonix.

-

References

- Dokumentacja wewnętrzna Arcanum Security – „Modelowanie zagrożeń i analiza incydentów”, wersja 1.4 (2025)